2部隊に集約された中国のサイバー部隊

中国のサイバー攻撃能力向上の背景には組織編成および法制度の整備がある。中国ではこの10年の間に、サイバー攻撃能力を戦略支援部隊(SSF:Strategic Support Force)と国家安全部(MSS:Ministry of State Security)のふたつに集約してきた。もちろん、他にもサイバー関連や攻撃能力を持つ部隊も存在するが、そのほとんどとSSFとMSSは連携することができる。

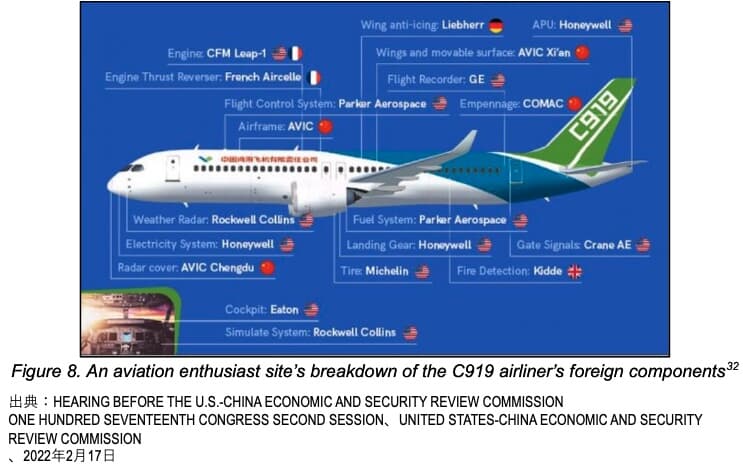

SSFとMSSの違いは、戦時と平時の違いあるいは軍事と経済といった違いである。SSFは戦闘時あるいは軍に関連することを中心に活動する。MSSは平時および戦闘開始当初と終了前後の活動が中心となる。よく話題になる知財窃取や個人情報の収集、スパイ活動の多くはMSSの役割である。たとえば中国の旅客機COMAC C919の開発にあたって、MSS配下のAPT26が窃取した情報が重要な役割を果たしたことが前掲報告書で指摘されている。図のようにさまざまなパーツに関する技術情報が各国から収集され、C919の開発に利用された。

現在、日本やアメリカは中国と戦争していないので日本やアメリカの官公庁や企業(特に一般企業)などにサイバー攻撃を仕掛けてきているのは主としてMSSということになる。

MSSは正体を隠すために、さまざまな民間企業やハッキンググループを使うことが多いことでも知られている。近年のサイバー攻撃はAPT(Advanced Persistent Threats)が多く、APT攻撃を実施しているグループの多くは国家支援のものと言われている。たとえばAPT41、APT40、APT30、APT31、APT27、APT26、APT25、APT24、APT23、APT22、APT21、APT20、APT19、APT18、APT17、APT16、APT15、APT14、APT12、APT10、APT9、APT8、APT7、APT6、APT5、APT4、APT3、APT2、APT1、HAFNIUM、Naikon Team、Tonto Team、RedFoxtro、RedEcho、RedAlphaといったAPTグループが中国由来とされている。このうち、MSS配下と考えられているのは、APT41、APT40、APT31、APT27、APT26、APT20、APT17、APT15、APT10、APT3、HAFNIUM、RedAlphaなどである。

この中にはAPT10やAPT41など日本をターゲットにしているグループも存在する。APT41は、2000年代半ばから活動しており、CiscoやD-Linkのルーター、CitrixやPulseVPNアプライアンスなど、日本でもよく使われている製品の脆弱性を狙った攻撃が行われている。対象となった国は、オーストラリ ア、カナダ、デンマーク、フィンランド、フランス、インド、イタリア、日本などだった。

MSSのサイバー攻撃の特徴のひとつは、通信インフラへの侵入であり、そこから企業などの特定のターゲットへの侵入を図る。たとえば、APT41は、ネットワーク事業者のショートメッセージサービスセンター(SMSC)サーバやマネージドサービスプロバイダ(MSP)、クラウドサービス、VPNプロバイダを攻撃し、そこからその利用者をさらに攻撃する。APT41が2018年に行った攻撃では、台湾のコンピュータメーカーASUSのライブアップデートユーティリティを利用して、5万台以上のシステムに悪意のあるマルウェアをインストールした。ターゲットが信頼できると考えている事業者を経由して攻撃しているのだ。